Die Zukunft der Authentifizierung Passwortlose Lösungen und biometrische Sicherheit

Passwortlose Authentifizierung und biometrische Sicherheit: Die Zukunft der digitalen Identität

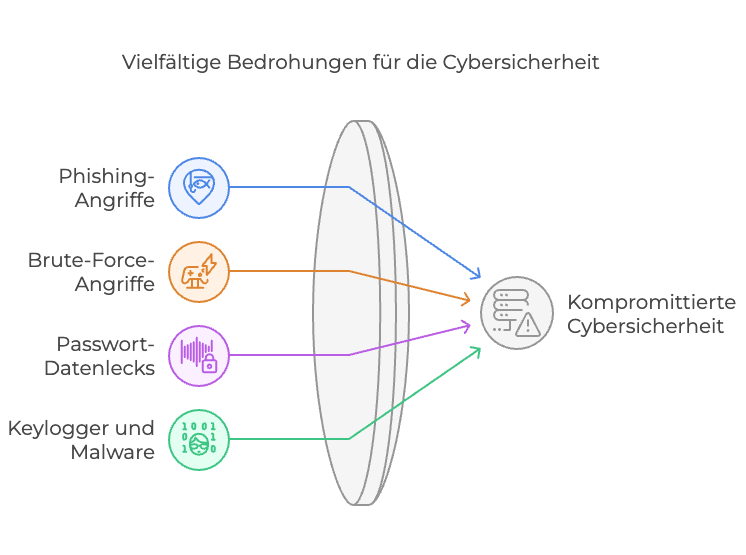

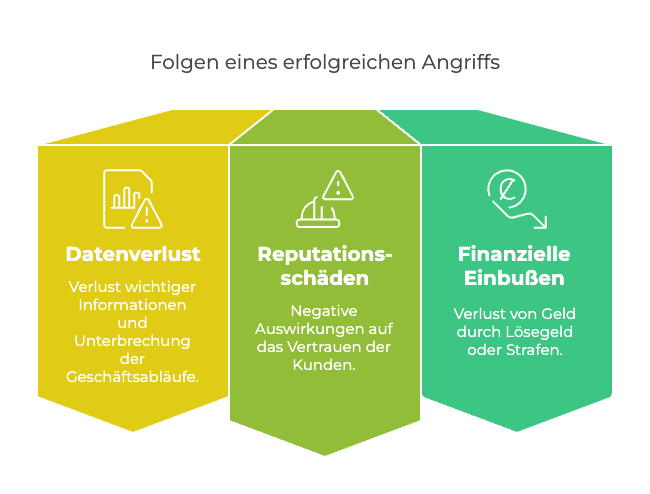

Die Sicherheit digitaler Identitäten steht vor einem Wendepunkt. Unternehmen kämpfen mit wachsenden Cyberbedrohungen, während herkömmliche Authentifizierungsmethoden ihre Grenzen erreicht haben. Besonders Passwörter gelten längst als Schwachstelle – sie sind schwer zu verwalten, anfällig für Angriffe und oft der entscheidende Punkt, an dem Sicherheitslücken entstehen.

.png)

.png)